Che ripercussioni ha lo scandalo NSA sulla nostra privacy? Dopo le rivelazioni di Snowden, questa domanda inquieta i nostri pensieri.

Il Grande Fratello ti sta guardando

La NSA, l’Agenzia per la Sicurezza Nazionale degli Stati Uniti, avrebbe i mezzi necessari per decifrare tutti i dati che circolano in rete: le nostre operazioni bancarie, le e-mail, i documenti e così via. Questo organismo governativo può leggere di tutto, almeno secondo le rivelazioni di Edward Snowden, l’ex informatico della CIA che qualche mese fa ha messo in subbuglio il governo degli Stati Uniti con le sue dichiarazioni alla stampa.

Come riesce la NSA a superare tutti i sistemi di sicurezza? Non disponiamo di dettagli tecnici, anche se, secondo Snowden, la NSA avrebbe interferito nello sviluppo degli standard di codifica che usiamo quotidianamente, costringendo le grandi aziende a indebolire la crittografia da loro usata o a fornire dei dati e a installare dei backdoor nei protocolli di sicurezza più famosi.

Forse queste informazioni ti avranno fatto venire la pelle d’oca. Cerchiamo però di approfondire i fatti e capire qual è il vero rischio.

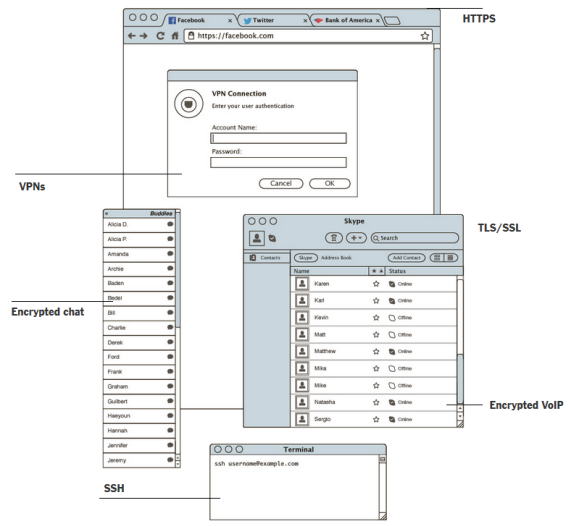

Questi sono i protocolli che, secondo Snowden, la NSA può superare senza difficoltà (fonte)

Questi sono i protocolli che, secondo Snowden, la NSA può superare senza difficoltà (fonte)

Le tecnologie a rischio sono quelle che consentono di navigare e chattare in tutta sicurezza: il protocollo HTTPS (il lucchetto che compare sui siti sicuri), il sistema TLS/SSL usato da vari programmi di chat e di posta elettronica, come Skype o Outlook, e i tunnel VPN a cui si appoggiano HotSpot Shield e altre società.

Tuttavia, solo poche settimane fa Snowden dichiarava che è possibile usare dei sistemi di codifica sicuri. Lo stesso Bruce Schneier, una figura di spicco nel mondo della crittografia, ha detto che la matematica che sta dietro ai codici è potente e che nessun computer, nemmeno uno quantistico, potrebbe forzare una chiave come quella che usiamo per navigare su Facebook.

È molto probabile che tu non sia un bersaglio

Qualunque sia il sistema di intercettazioni orchestrato dalla NSA, la possibilità che tu sia un loro obietivo è piuttosto bassa. Secondo le ultime notizie, questo organismo cerca di ottimizzare i propri sforzi, riducendo gli ascolti.

Secondo me, se non hai niente da nascondere, non dovresti preoccuparti, soprattutto se vivi al di fuori degli Stati Uniti. Sebbene le intercettazioni della NSA siano globali e riguardino tutti i tipi di dispositivi, non è chiaro quale sia loro portata.

Non sei indifeso (con le applicazioni giuste)

Non sappiamo esattamente come fa la NSA ad aggirare i sistemi di codifica dei browser e dei cellulari. Una cosa però è certa: non possono forzare delle chiavi di codifica potenti. Possono solo aggirarle con uno stratagemma.

Nel nostro articolo 10 consigli per proteggere la tua privacy e diventare (quasi) invisibile online, ti abbiamo illustrato una serie di utility che, se ben impiegate, possono migliorare la tua privacy e la tua sicurezza senza dover rinunciare a nulla. Ti facciamo un piccolo riepilogo nel caso dovessi essertelo perso:

Navigazione sicura

Tor, la rete per navigare in modo anonimo, è stato oggetto di attacchi, ma garantisce comunque un buon grado di anonimato.

Esistono browser più sicuri di quelli che normalmente usi. Epic Browser, ad esempio, funziona solo in modalità incognita e dispone di un proxy per la connessione anonima.

E-mail e messaggistica

Per le e-mail, GnuPG o PGP sono delle soluzioni molto valide. Altre opzioni? HushMail o CounterMail.

Esistono applicazioni per i cellulari che consentono di chattare in totale riservatezza, attraverso la distruzione dei messaggi, la loro codifica o entrambi.

Antivirus e sistema operativo

Un antivirus in grado di rilevare i rootkit potrebbe essere utile. Come spiegato qui da Schneier, il fatto che gli sviluppatori di antivirus di diversi paesi (Stati Uniti, Russia, Cina) stiano competendo tra loro, potrebbe portarli a non voler collaborare con la NSA.

In generale, le applicazioni open source dovrebbero essere più sicure di quelle commerciali a causa della revisione pubblica del codice, anche se questo non è del tutto chiaro.

Per i più paranoici, la distribuzione Linux Tails è l’opzione più sicura. Tails forza tutto il traffico affinché passi attraverso la rete Tor.

Mantieni un profilo basso

Spedire una lista della spesa codificata, oltre ad essere inutile, è un modo per attirare l’attenzione di chi ascolta.

Secondo le informazioni rivelate da Snowden, la NSA può conservare i dati cifrati più a lungo proprio proprio a causa del potenziale rischio. La logica è semplice: “Se usa la crittografia, ha qualcosa da nascondere”.

L’uso della crittografia nelle comunicazioni deve essere limitato a quei messaggi che puoi inviare solo per via elettronica e che richiedono protezione. Nella maggior parte dei casi non sarà necessario usarla per il semplice fatto che nessuno sta ascoltando.

Un po’ di contesto: la NSA e Ed Snowden

Che cosa è la NSA?

L’Agenzia per la Sicurezza Nazionale è stata creata negli Stati Uniti nel 1952. Il suo ruolo ufficiale è quello di monitorare, decodificare, tradurre e analizzare tutti i tipi di informazione e i dati rilevanti per i servizi di spionaggio e controspionaggio, così come proteggere le comunicazioni e i sistemi informatici del governo degli Stati Uniti.

Chi è Edward Snowden?

Edward Joseph Snowden è uno specialista in sicurezza informatica che ha lavorato per la NSA e che ha avuto accesso a documenti top secret. Nei primi mesi del 2013 ha contattato diversi giornalisti con l’intenzione di rivelare informazioni relative al progetto di intercettazioni su scala mondiale PRISM. Attualmente latitante, è visto sia come un eroe sia come un traditore.

Hai altre domande? Spara!

Proprio come te, anche noi vogliamo arrivare al nocciolo della questione, ma pensiamo anche che non sia necessario farsi prendere dal panico. Questo articolo verrà aggiornato non appena riceviamo più notizie e continueremo a informarti ogni settimana.

Per ora, se hai altre domande, scrivile nei commenti e cercheremo di rispondere con le informazioni di cui disponiamo o proveremo a contattare degli esperti di sicurezza informatica che possono aiutarci risolvere ai tuoi dubbi.

[Adattamento di un articolo originale di Fabrizio Ferri-Benedetti di Softonic ES]